Tem alguns repositorios bacanas no github que tem diversas ferramentas legais para cada etapa. Bom para quando você quer fazer algum ataque especifico mas não sabe muito bem o que utilizar.

https://github.com/infosecn1nja/Red-Teaming-Toolkit

Tem alguns repositorios bacanas no github que tem diversas ferramentas legais para cada etapa. Bom para quando você quer fazer algum ataque especifico mas não sabe muito bem o que utilizar.

https://github.com/infosecn1nja/Red-Teaming-Toolkit

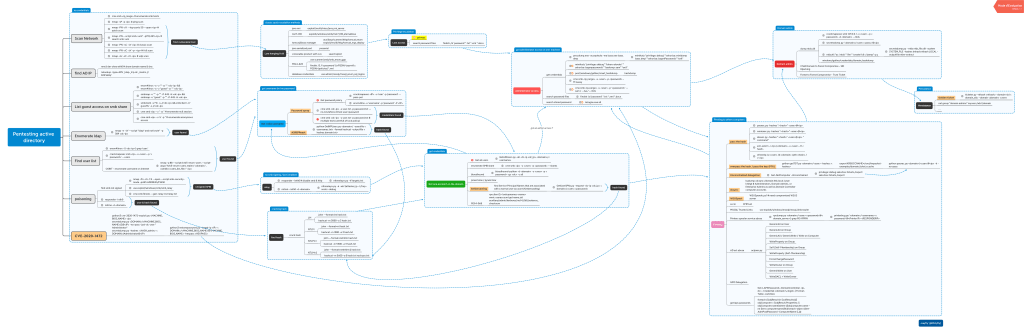

Achei um mapa mental bem bacana que o o Vinicius Vieira postou no seu twitter.

O mapa começa dede de um ataque onde você não tem nenhuma credencial até Persistência e o bacana que ele dá vários caminhos, para quem não tem muita experiência com teste de infra ou até pros mais experiências lembrarem de alternativas de forma rápida, é um excelente guia.

A imagem também pode ser vista clicando AQUI

Me deparei com esse site vendo o Arsenal da Black Hat desse ano de 2020.

Comando e controle é uma das táticas mais importantes na matriz MITER ATT & CK, pois permite que o atacante interaja com o sistema alvo e realize seus objetivos.

O objetivo deste sistema que vou lhes apresentar é apontar a melhor estrutura C2 para suas necessidades com base no plano de emulação do adversário e no ambiente de destino.

A matriz C2 atualmente tem 35 estruturas de comando e controle documentadas em uma planilha do Google, disponíveis em um site da Web e tambem no formato de questionário. A Matriz C2 foi criada para agregar todos os frameworks de Comando e Controle disponíveis publicamente (open-source e comercial) em um único lugar.

Dê uma olhada na matriz ou use o questionário para determinar qual atende às suas necessidades.

Sem mais delongas, segue o site para acesso ao sistema:

Se quiser ter acesso a planilha que originou o sistema, clique aqui