Créditos da publicação aos colegas do Flu project

Na publicação de hoje, veremos como extrair artefatos do arquivo de paginação “pagefile.sys”, que permite estender a memória física usando a memória virtual.

Este arquivo pode ser encontrado na unidade do sistema raiz, geralmente C: \. Como é um arquivo de sistema protegido, não poderemos vê-lo diretamente, mas poderemos ocultá-lo do próprio navegador.

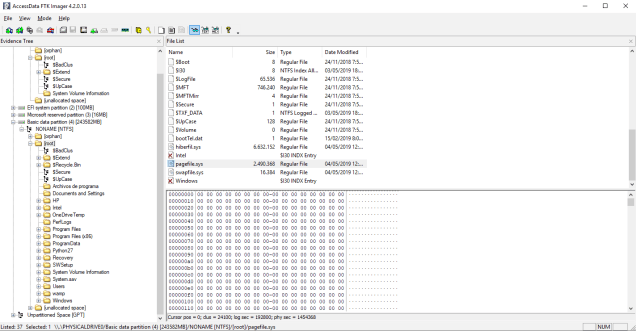

No nível forense, se utiliza em geral ferramentas como FTK ou Autopsy para analisar um disco clonado. Através de qualquer um deles, podemos localizar facilmente o arquivo e exportá-lo para analisá-lo.

O arquivo pagefile.sys não é um arquivo seqüencial, portanto, sua abertura e análise com qualquer editor se tornam complicadas. Existem alguns utilitários e scripts forenses que facilitam o trabalho de prospecção no arquivo, a fim de procurar informações de uma maneira mais ou menos automatizada, mas hoje veremos alguns exemplos manuais para encontrar facilmente dois tipos de strings de texto que Eles serão muito úteis para nós.

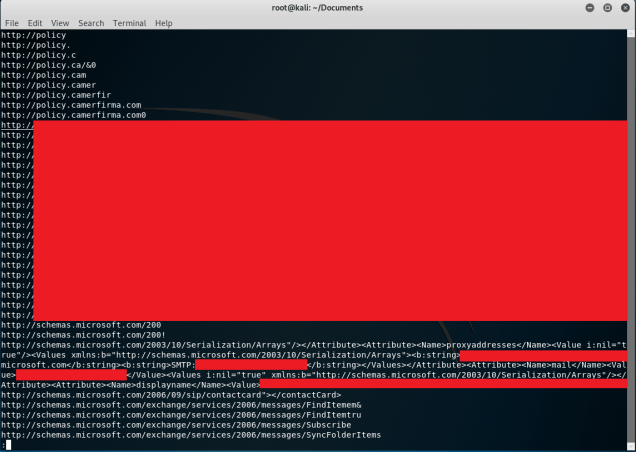

A primeira expressão que veremos, com base em strings, permitirá localizar URLs que foram acessados a partir do computador. Nós lhe pediremos para excluir URLs repetidos e também para retornar uma lista ordenada, para facilitar a leitura. Usaremos “egrep” em vez de “grep” para usar o filtro “?” dentro da expressão regular, o que nos permitirá ignorar repetições:

strings pagefile.sys.copy0 | egrep “^http?://” | sort | uniq | less

Como você pode ver, em apenas alguns segundos a lista completa dos sites visitados será exibida:

A segunda expressão, também baseada em strings, nos permitirá identificar os caminhos do sistema operacional que foram manipulados:

strings pagefile.sys.copy0 | grep -i “^[a-a]:\\\\” | sort | uniq | less

Você verá muitas outras rotas que poderiam ter sido ocultadas ao longo do dia:

Se você for bom em expressão regular pode fazer muito mais coisas.

Fonte: Flu Project